いわゆる電子メールの仕組みは,昔ながらの POP3 や SMTP というプロトコルの上に成り立っています。

とても便利な一方で,セキュリティ面ではどうしても古い部分が残っており,大量送信が容易なことから,不正な攻撃に悪用されてしまうことがあるようです。

最近では,認証情報を狙った不審メールを大量に送り続けるタイプの攻撃が増えているとの報道もあります。

(参考:日本経済新聞「世界の不審メール7億通、8割は日本標的」)

こうした状況を受けて,特に Gmail や携帯キャリアのメールでは強力なフィルタが導入されています。

しかしながら,仕組みの詳細が公開されているわけではなく,システム管理者にとっては「どこで弾かれているのか分からない」状況になることも多いのが実情です。

Gmail では,SPF レコードや DKIM,DMARC といった認証技術の導入を強く推奨しているようです。

(参考:Google「認証方法について(管理者向け)メール認証の基本を学ぶ」)

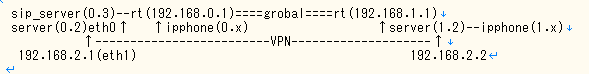

当事務所でも,外部への送信メールを一部システムで利用していることから,今回は SPF レコードと DMARC の設定を行いました。

参考にしたのは次のサイトです。

- SPF:「ほうほう爺の独り言:DDNS のサーバーで RelayHost を使っているときの SPF 設定」

- DMARC:「Server World:Fedora41:BIND:DMARC レコードの設定」

設定後,オープン側のサーバー(基幹サーバーではありません)から送信したメールについて,SPF も DMARC も「PASS」と判定されるようになりました。これにより,Gmail やスマホキャリア宛ての返信メールでも,これまでより安定して届くようになったと思います。

今後もセキュリティへの配慮を続けながら,メールシステムの安定運用に努めていきます。

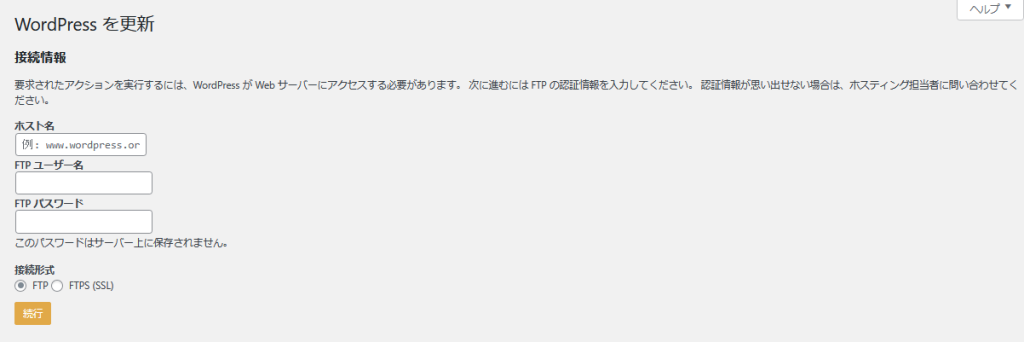

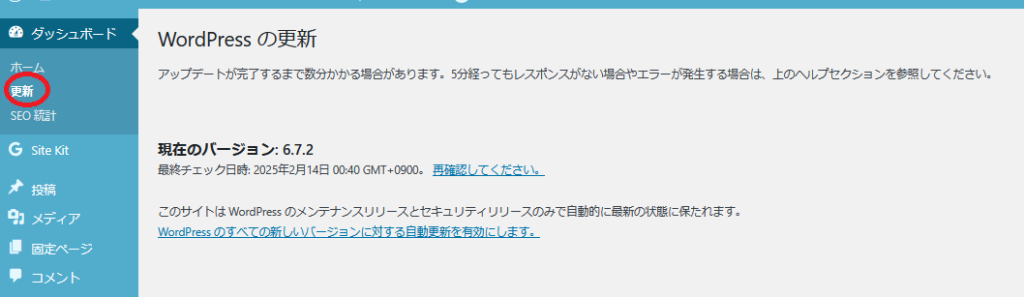

↓設定実施前のgmailのメールソース

↓設定実施後のgmailのメールソース